Дигиталните портфейли, като MetaMask, xDeFi или дори Frame, са от съществено значение за взаимодействието със света на криптовалутите, особено на децентрализираните финанси (DeFi). Но тези разширения на браузъра също са много податливи на хакерски атаки. Ето 7 най-добри практики, които, ако не елиминират напълно този риск, ще ви предпазят най-добре от потенциална кражба на вашите активи.

Основни предпазни мерки за защита на вашия портфейл с криптовалута

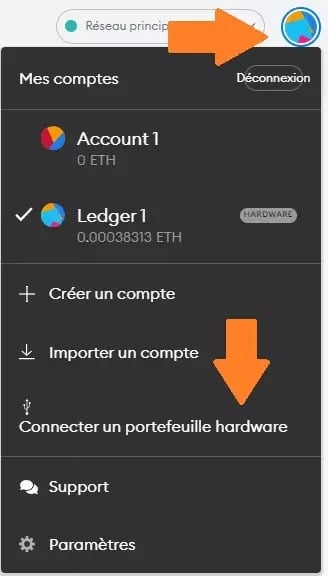

Свързване на цифровия ви портфейл с физически портфейл

Ако използвате портфейли като MetaMask, вие сте собственици на частните си ключове, това се нарича портфейли без право на задържане. Това има едно голямо предимство и един голям недостатък:

- Предимство: вие носите цялата отговорност за вашите криптовалути;

- Недостатък: единствено вие носите отговорност за своите криптовалути.

Тази доза ирония всъщност има за цел да ви накара да се замислите за всичко, което се случва. Разбира се, не е нужно да отговаряте пред никого и това е една от красотите на нашата екосистема. Но ако допуснете и най-малката грешка, няма обслужване на клиенти, което да я компенсира.

Първият и най-важен съвет е да използвате хардуерен портфейл заедно с цифровите си портфейли. Те могат да бъдат закупени на цена от около 60 евро за най-простите модели до няколкостотин евро за най-сложните.

Когато капиталът ви в криптовалута започне да расте, не пренебрегвайте тази инвестиция. Всъщност преди известно време отново имахме доказателство, че портфейлите, които работят като разширения на браузъра, не са напълно сигурни.

Повечето цифрови портфейли предлагат функцията „Свържи хардуерен портфейл“. Това ще ви позволи да ги използвате с ключове Ledger или Trezor, и т.н.

Фигура 1: Свързване на хардуерен портфейл с MetaMask

Силата на тези инструменти се крие във факта, че дори някой да поеме контрола върху компютъра ви от разстояние, той няма да може да извършва транзакции. Всъщност ще е необходимо да се извърши физическо потвърждение на тази транзакция директно от свързания хардуерен портфейл.

Разбира се, не бива да запазвате частен ключ, фраза или файл за възстановяване на компютъра си за какъвто и да е адрес. И това включва хардуерен портфейл, тъй като подобно поведение би имало толкова смисъл, колкото да поставите кредитната си карта на профилната си снимка във Facebook.

Извличане на връзка към платформа от CoinGecko или CoinMarketCap

Когато посещавате даден протокол за първи път, изберете да получите достъп до него чрез CoinGecko или CoinMarketCap. Това със сигурност ще ви даде правилния адрес, а не измамна връзка, намерена чрез търсачката. Освен ако самите CoinGecko или CoinMarketCap не са били хакнати, но това е друг въпрос…

След това можете да запазите тази връзка в любимите си за бъдещо използване и/или да използвате автоматичното вписване в лентата за търсене, за да стигнете до правилния адрес.

Вариант на този метод е да се използва официалният Twitter на съответния протокол. Уверете се, че акаунтът има логото „проверен“, за да не попаднете в капана на фалшив профил.

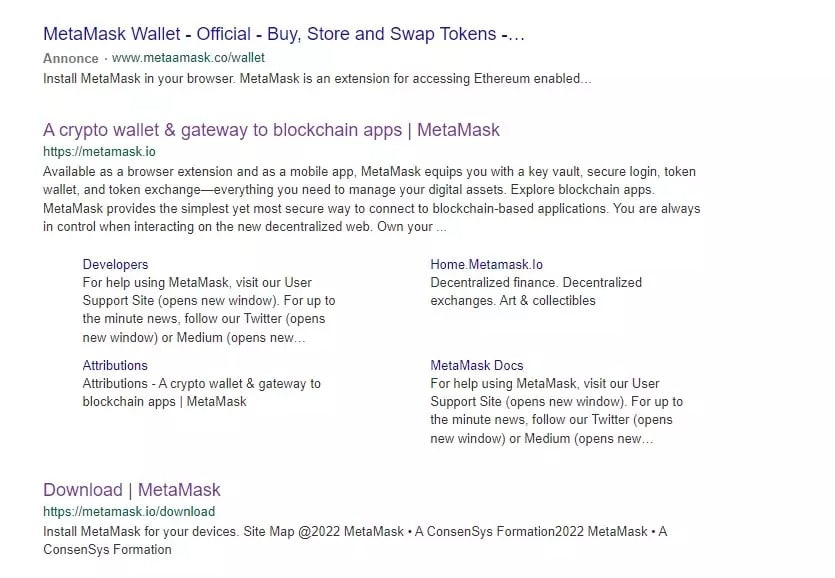

Последната препоръка е валидна и за портфейлите в браузъра, както е показано на илюстрацията по-долу. Всъщност първият резултат от търсенето на „MetaMask Wallet“ е реклама, пренасочваща към фалшив сайт на MetaMask, за което свидетелстват URL адресът с допълнителна буква „А“ и грешен домейн (.co вместо .io). Ако въведете фразата си за възстановяване в този случай, можете да сте сигурни, че ще се сбогувате с криптовалутите си.

Фигура 2: Измамна реклама в първия резултат от търсенето в MetaMask

Истинският адрес на MetaMask е metamask.io, а не metamaask, .com или други варианти. Същото важи и за xDeFi, Frame, Keplr или Phantom, които често са засегнати в подобни спотове.

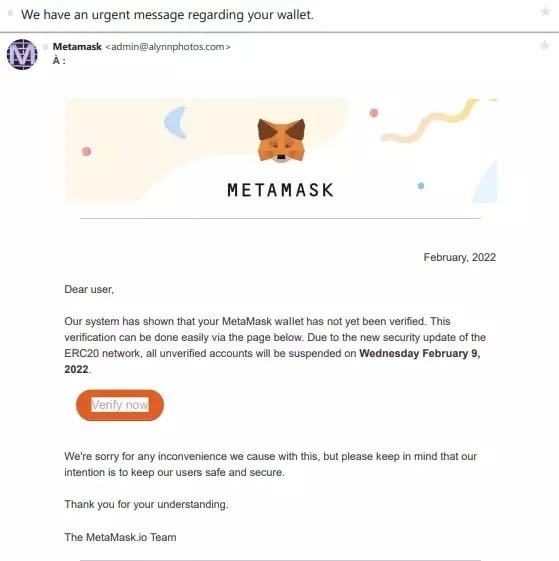

Изследване на опити за фишинг

Механиката тук е проста: те ще играят на вашите емоции, за да ви хванат в капан. В този случай често се използва страхът, както при този измамен имейл, представящ се за официално съобщение от MetaMask

Фигура 3: Опит за фишинг с псевдое-мейл от MetaMask

Според написаното трябва да се извършат действия по сигурността. Ако обаче копирате и поставите адреса на бутона, ще видите, че той не води към официалния уебсайт на MetaMask. Целта отново е да се откраднат частни ключове.

Предположете, че ако наистина има пробив в сигурността, екипите на проекта няма да ви изпращат имейли, а ще комуникират директно в официалните си социални мрежи като Twitter.

Освен това, замислете се, как, извън KYC, децентрализираните приложения биха могли да имат вашия имейл адрес в своята база данни, когато той не е необходим за използването на техните услуги?

В по-общ план, но все пак в същия дух, бъдете особено бдителни в социални мрежи като Discord и още повече в Telegram. Фалшивите канали на проекта са многобройни и е много лесно да бъдете подведени, като бъдете пренасочени към измама

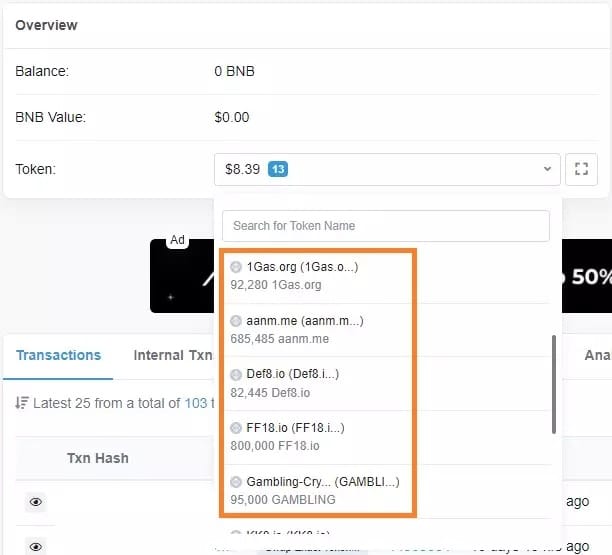

Не докосвайте жетони от нищото

Когато погледнем адресите си в браузърите за блокчейн, всички имаме токени в портфейлите си, за които не знаем откъде идват.

Фигура 4: Пример за мошенически токени в BSC

Инструкцията е проста: не го докосвайте. Тези жетони могат да имат или да нямат така наречената стойност, но често всички те имат една и съща цел: да източват сметката ви.

При този вид измама недобронамерени хора изпращат произволно токън на няколко адреса с надеждата, че някой ще се опита да го продаде.

След това бъдещата жертва ще се опита да замени въпросния токен в по-конвенционален актив, като ETH например. Това ще се извършва или от децентрализиран обмен, или от „мястото на проекта“. И в двата случая той несъзнателно ще даде разрешение на интелигентен договор да изпразни сметката му.

Въпросният токен може дори да има име, подобно на по-известна криптовалута, за да бъде объркващ. Просто имайте предвид, че ако не сте отговорни по някакъв начин за пристигането на жетона на вашия адрес, вероятно става въпрос за измама.

В допълнение към тези предпазни мерки избягвайте да боравите с криптовалутите си, когато не сте в оптимално емоционално състояние. Дори най-опитните от нас могат да попаднат в прости капани поради умора, стрес или невнимание. Сега нека разгледаме някои още по-съвършени предпазни мерки, които ще ви помогнат да избегнете възможно най-много рискове.

Допълнителни предпазни мерки

Управление на разрешенията за портфолиото ви

Когато взаимодействате с интелигентен договор, трябва да го упълномощите да изразходва вашите токени. За да илюстрираме това, представете си, че искате да добавите ликвидност към пула ETH-USDT на избраната от вас децентрализирана борса. Ще трябва да дадете 3 разрешения:

- Един за вашия ETH;

- Един за вашия USDT;

- Един за получения LP токен, за да го накарате да даде резултат.

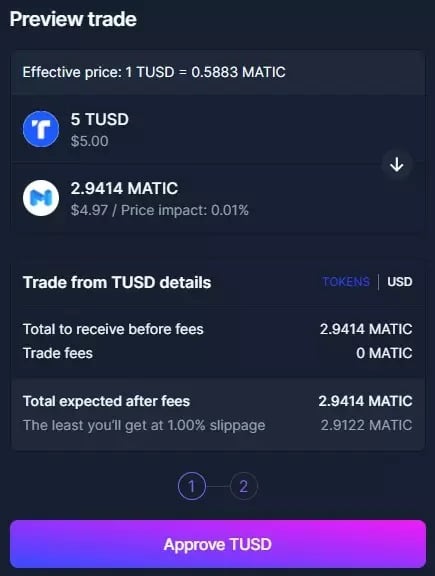

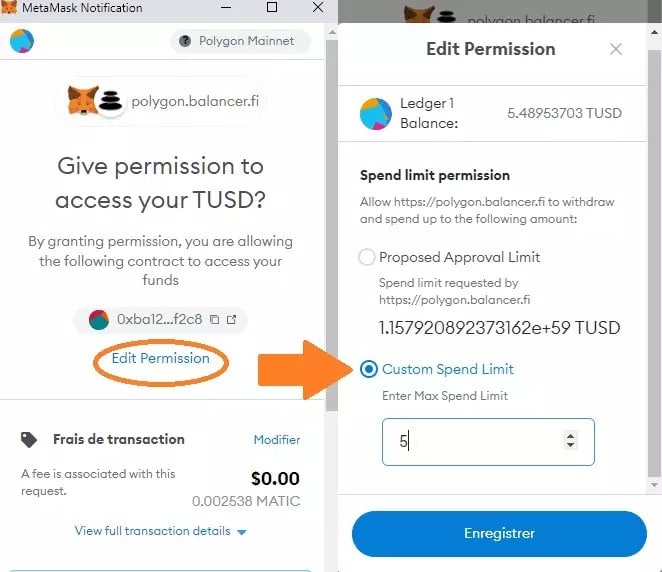

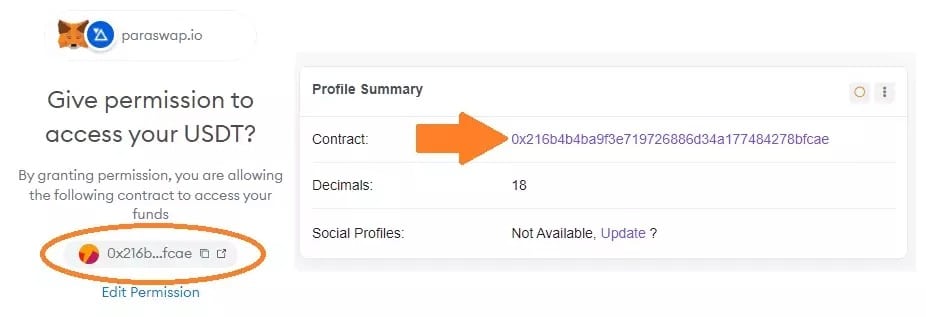

Тези одобрения често се символизират с бутона „Отключване“ или „Одобряване“, както в примера по-долу, където TUSD трябва да бъде отключена, преди да може да бъде обменена за MATIC:

Фигура 5: Отключване на TUSD на балансиращо устройство

В този пример, като кликнете върху „Одобри TUSD“, 99% от хората се регистрират за неограничени разрешения.

Опасността от тази практика възниква, ако протоколът бъде хакнат или има някакъв проблем. Имайте предвид, че ако дадете на Balancer неограничено разрешение да харчи вашите TUSD, проблем с въпросния интелигентен договор излага на риск ВСИЧКИ TUSD в портфейла ви в мрежата, в която се намира.

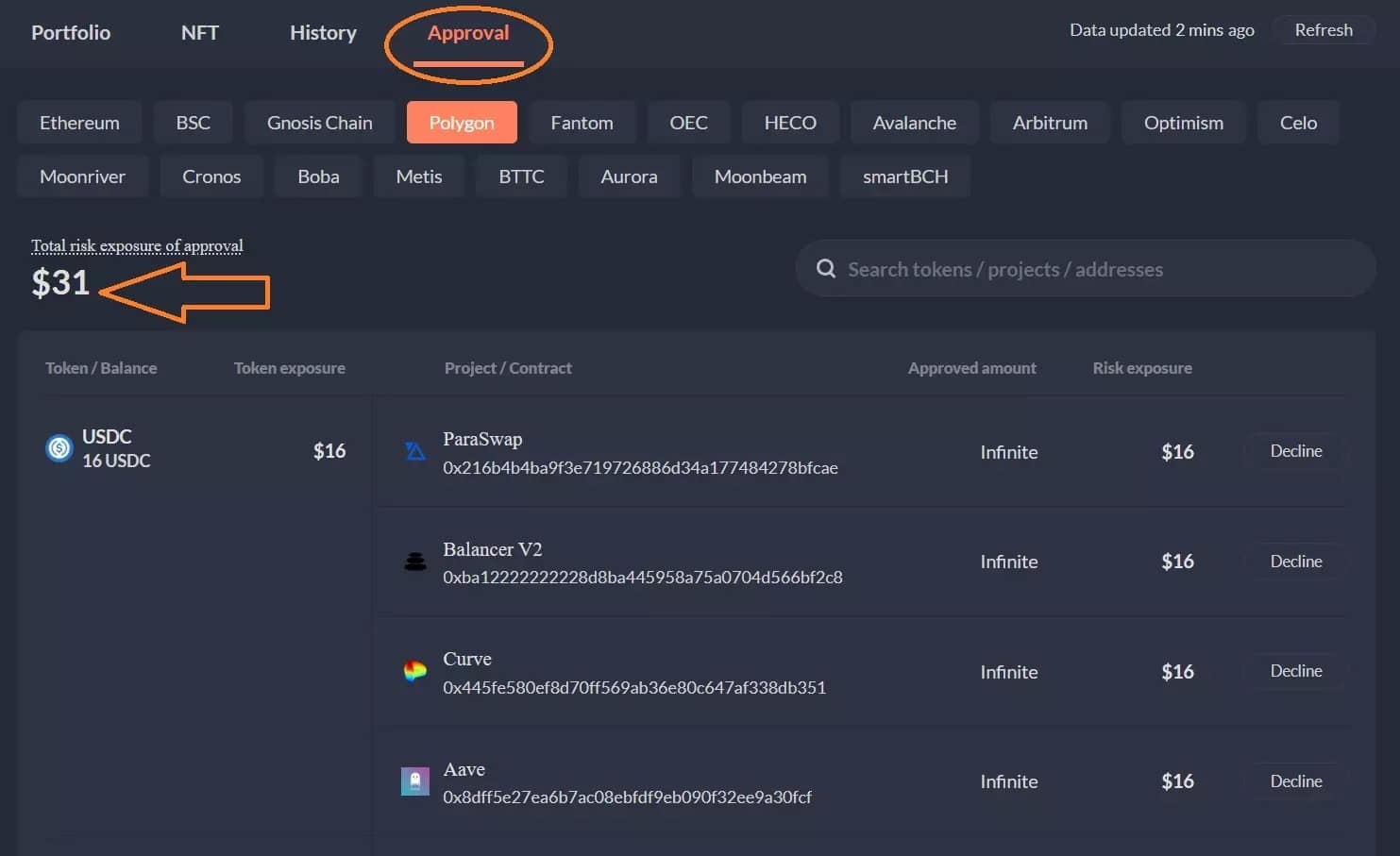

Следващата снимка показва списък с всички разрешения, дадени от активите на даден адрес, както и количеството токени, изложени в мрежата на Polygon.

Фигура 6: Разрешения, дадени на интелигентните договори в мрежата Polygon

31 USD в примера представлява общата стойност на портфейла, изложен на разрешения. Можете също така да видите, че 16-те USDC на този адрес имат активна оторизация за 4 различни протокола.

Въпросните разрешения са безкрайни, което означава, че потенциалните последици остават едни и същи, без значение колко е сумата в сметката: всички USDC на адреса в мрежата на Polygon са изложени на риск в случай на провал на един от 4-те интелигентни договора. Така че ако изпратите 1000 USDC на този адрес, това ще бъдат 1016 USDC, които могат да бъдат откраднати, ако интелигентният договор, разрешен на Curve, бъде хакнат.

Можете да намерите различните си подробни разрешения за различните съвместими с Ethereum Virtual Machine (EVM) мрежи, като свържете портфейла си с уебсайта на DeBank и отидете в раздела „Одобрение“. За да премахнете дадено одобрение, трябва да кликнете върху „Decline“.

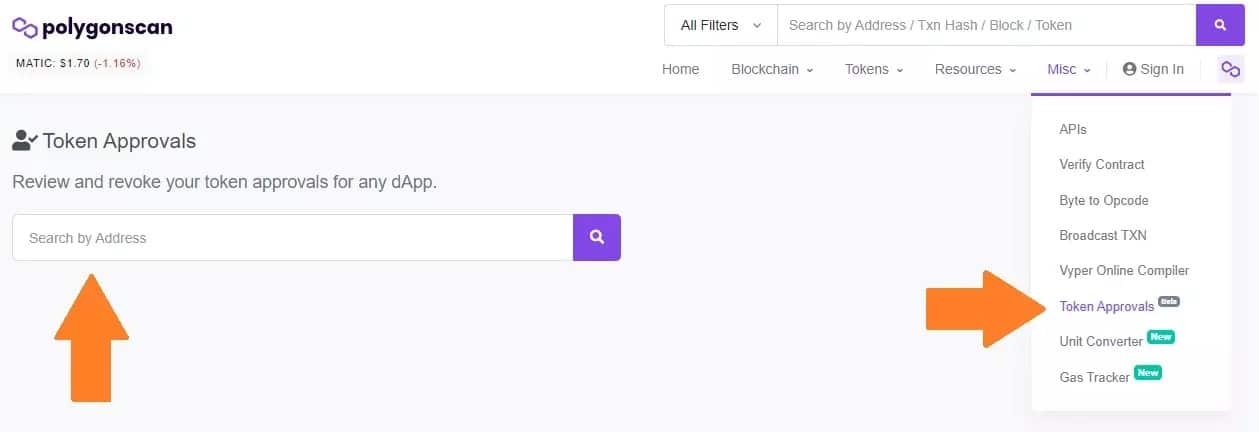

Алтернативата е да отидете директно в раздела „Одобрения на токени“ в браузъра на блокчейн на съответната мрежа, в този случай PolygonScan:

Фигура 7: Менюто за одобряване на токени в PolygonScan

Логиката остава една и съща в различните съвместими с EVM блокчейн браузъри. Отидете на адреса си, като използвате лентата за търсене, след което се свържете с бутона „Свързване с Web3“. Това ще ви покаже всички разрешения, които сте предоставили

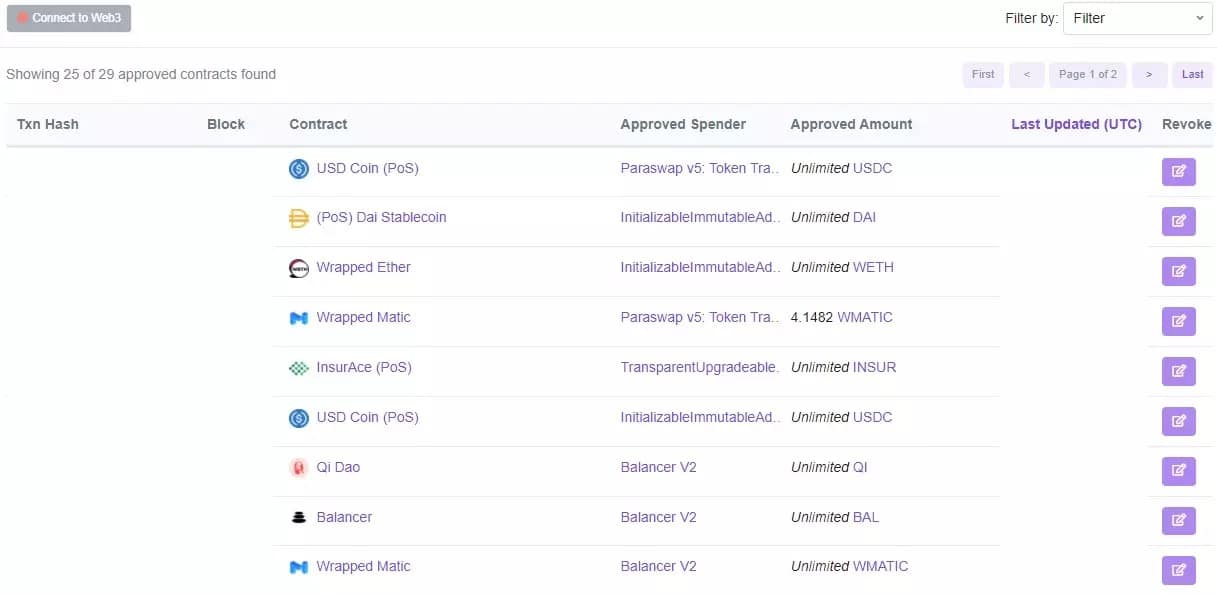

Фигура 8: Изглед на различните разрешения на адреса в PolygonScan

Опцията „Отмяна“ вдясно ви позволява да премахнете дадено разрешение. Имайте предвид обаче, че независимо дали използвате този метод или метода на DeBank, всяко оттегляне изисква транзакция. Ако в мрежата Polygon цената не е значителна, то в Ethereum тя е съвсем различна. След това вие трябва да определите дали е във ваш финансов интерес да заличите разрешението в съответствие с изложения капитал.

Другата възможност е да не предоставяте безкрайни разрешения, а разрешения, ограничени до количеството криптовалута, което искате да използвате в операцията си:

Фигура 9: Персонализиране на оторизация чрез MetaMask

Когато одобрявате интелигентен договор, например с MetaMask, кликнете върху „Редактиране на разрешението“, преди да потвърдите транзакцията. Ще видите, че по подразбиране опцията „Предложен лимит на одобрение“ е маркирана и че тя представлява почти неограничено количество токени. Като изберете „Потребителски лимит на разходите“, можете да въведете само средствата, необходими за транзакцията, като запазите останалата част от капитала си в безопасност.

Имайте предвид обаче, че тези операции за управление на оторизациите не са без ограничения. Защото ако отмените разрешение, ще трябва да го върнете, за да включите активите обратно в договора, и същото важи, ако дадете ограничено разрешение.

Както споменахме по-рано, тези методи могат да имат ограничения в мрежата на Етериум, ако размерът на капитала ви е ограничен. Няма правилни или грешни отговори, а вие сами трябва да прецените компромиса между гъвкавост, разходи и риск и да понесете възможните последици от всеки вариант.

Наличието на хардуерен портфейл теоретично ви предпазва от риска от оторизация на интелигентни договори. Но това, което е вярно в даден момент, не е задължително да бъде вярно за неопределено време, поради което е необходимо да се обръща внимание.

Освен това, ако протоколът бъде хакнат, вашите LP токени може да са на сигурно място на вашия адрес, но вече да не струват нищо, защото базовият ресурс е бил изпразнен в ликвидния пул на неизпълненото приложение. Ето защо е необходимо да се направи проучване нагоре по веригата, за да се отстранят съмнителните протоколи.

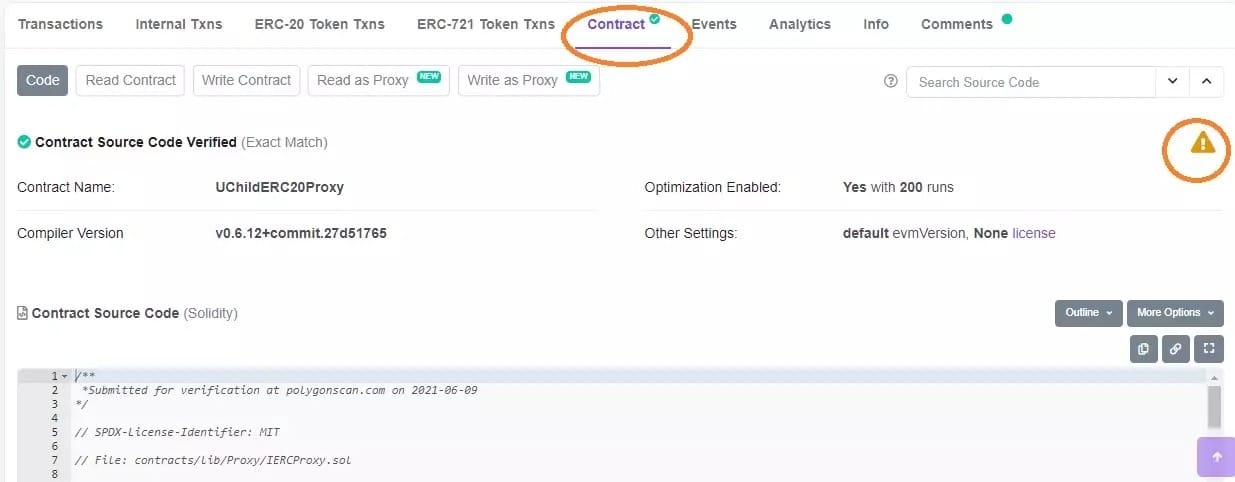

Проверка на интелигентен договор с изследователи на блокчейн

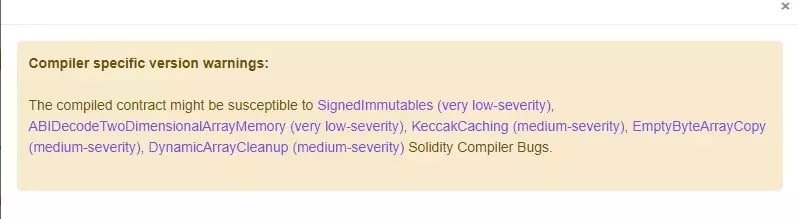

Ако се върнете към снимката на екрана, която ви позволява да видите одобрените интелигентни договори от блокчейн изследователя, ще видите колона „Договор“. Нека вземем случая с USDC, можете да се уверите, че интелигентният договор е проверен, като кликнете върху него, трябва да има тази малка зелена маркировка в съответния раздел:

Фигура 10: Интелигентният договор на Paraswap за USDC на Polygon

Малкото лого „Предупреждение“ ще ви позволи да видите и какви грешки са открити, но тази част ще има смисъл само за по-техничните от вас. Тук са изброени възможните недостатъци, тяхната степен на сериозност и обобщение на възможните последствия, които могат да бъдат причинени:

Фигура 11: Списъци на потенциални уязвимости в интелигентния договор Paraswap USDC

Освен това ще можете да получите достъп до страницата на даден интелигентен договор директно, преди да подпишете оторизацията му. Кликнете веднъж върху адреса на договора от MetaMask, а след това втори път в полето вдясно на страницата, към която ще бъдете пренасочени. Това ще ви отведе до същата точка като примера с USDC, за да извършите необходимите проверки:

Фигура 12: Проверка на интелигентен договор преди подписване

Обикновено това е малък навик, който може да ви предпази от някои видове хакерски атаки, както беше в случая с фишинг атаката на OpenSea.

Консултантски одити и потенциална хакерска история

Първото нещо, което трябва да проверите, преди да взаимодействате с протокол DeFi, е дали той вече е бил хакнат. За тази цел уебсайтът rekt.news предоставя не особено задоволителна класификация, като също така ви информира за метода, използван за експлоатиране на дефекта, чрез подробни статии на френски език. След това проверете дали недостатъкът е отстранен.

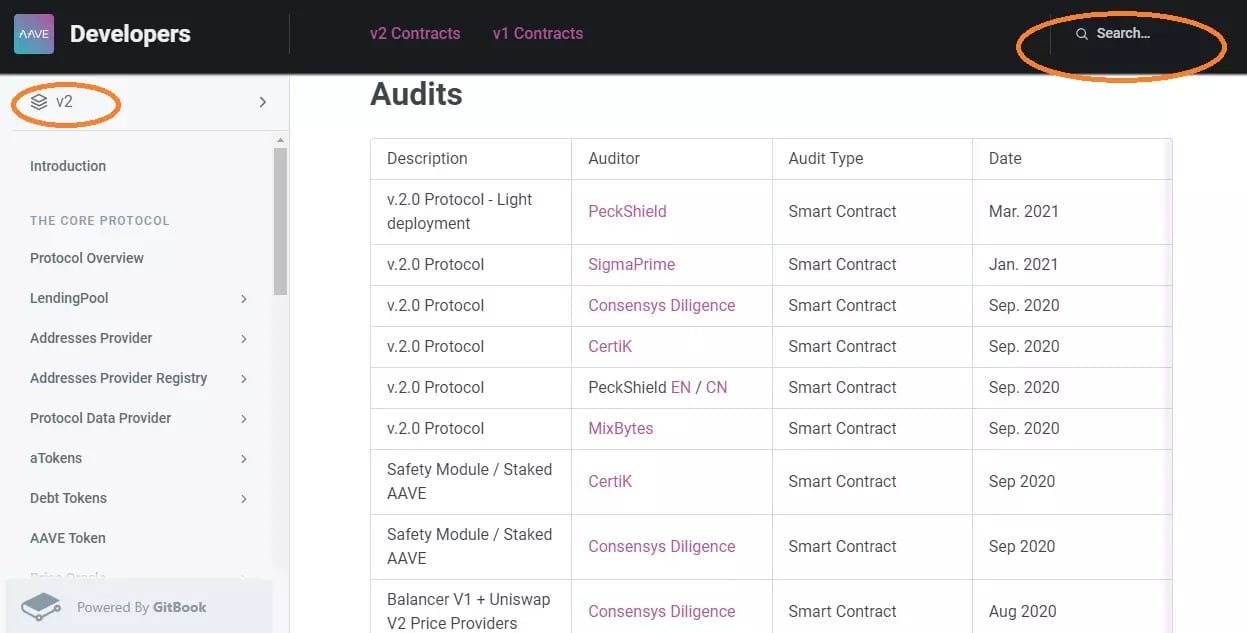

Второ, научете повече за одитите на интелигентните договори на протокола.

Обикновено проектите ви препращат към своята GitBook от началната си страница (тази на техния уебсайт за представяне, а не на тяхното приложение), където търсете раздела „Doc“ или „Documentation“. Ако вземете за пример протокола Aave и потърсите „Одит“ в лентата за търсене, ще получите достъп до всички одити на интелигентни договори на платформата.

Фигура 13: Списък на одитите на интелигентните договори Aave V2

В този случай, ако кликнете върху одита на PeckShield например, ще бъдете насочени към Github и ще видите, че той е разкрил два елемента в категорията „Информационни“, т.е. те не представляват особена опасност.

Грешките или другите нередности обикновено се класифицират по следния начин, в низходящ ред на сериозност:

- Критика;

- Високо;

- Среден размер;

- Ниска;

- Информационен.

Одитът може да е сложен за четене от начинаещи. Но ако прочетете дори резюме на това, което е било установено, опасностите, които може да включва, и всички коригиращи действия, които са били предприети от екипа, тогава ще сте направили повече от 99% от хората.

Имайте предвид две неща: първо, не всички одиторски компании за интелигентни договори са еднакви, а за някои е достатъчно да „напишат чека“, за да получат сертификат.

Целта на това ръководство не е да бъдете информатор, но без да назовавате имена, можете да влезете в Twitter и да напишете „“ + името на конкретна компания, специализирана в тази област. Вижте какви проекти се хвалят, че са одитирани от този орган. Когато видите много shitcoins за кратък период от време, това може да ви подскаже.

На второ място, независимо от това колко сериозна е една одиторска компания, тя може да разчита само на минал опит. Никога не можете да сте сигурни, че талантливият хакер ще открие недостатък, за който никой друг не се е сетил.

Въпреки това проект, одитиран от няколко компании за един и същ интелигентен договор, все пак е гаранция за сериозност, ако самите те са одитирани.

Ако не можете да намерите информация на уебсайта на проекта, можете да попитате директно основателите му. Ако екипът е сериозен, той ще бъде честен с вас за напредъка на одитите и няма да има интерес да „заглушава рибата“, като се опитва да ви приспи с красиви думи.

Заключение относно сигурността на вашето цифрово портфолио

Въпреки всички тези съвети, имайте предвид, че никой не е защитен от хакерска атака или друга измама. Всеки, който твърди обратното, ще бъде съсипан.

Освен техническите недостатъци, човешката доверчивост често е най-слабото звено в уравнението. Въпреки това, въпреки че няма такова нещо като нулев риск, чрез следване на серия от най-добри практики като тези, описани в това ръководство, ще бъде възможно да се ограничи този риск до известна степен и да се навигира в сложната екосистема, която е криптовалутите и блокчейн, по-спокойно.