Le Département d’État américain a annoncé qu’il paierait jusqu’à 15 millions de dollars pour des informations sur la variante du ransomware Conti.

Le Département d’État américain a fixé deux primes distinctes pour des informations sur le groupe criminel organisé Conti ransomware, pour un total de 15 millions de dollars.

Toute information permettant d’identifier ou de localiser les dirigeants du groupe Conti sera récompensée à hauteur de 10 millions de dollars. En outre, 5 millions de dollars seront attribués pour toute information menant à l’arrestation de personnes conspirant avec le groupe Conti.

Les récompenses sont offertes dans le cadre du programme TOCRP (Transnational Organized Crime Rewards Program) du département d’État et peuvent être réclamées à partir de n’importe quel pays.

Attaque par ransomware

Les rançongiciels sont un type de logiciels malveillants qui menacent de supprimer ou de publier des informations privées si une rançon n’est pas payée.

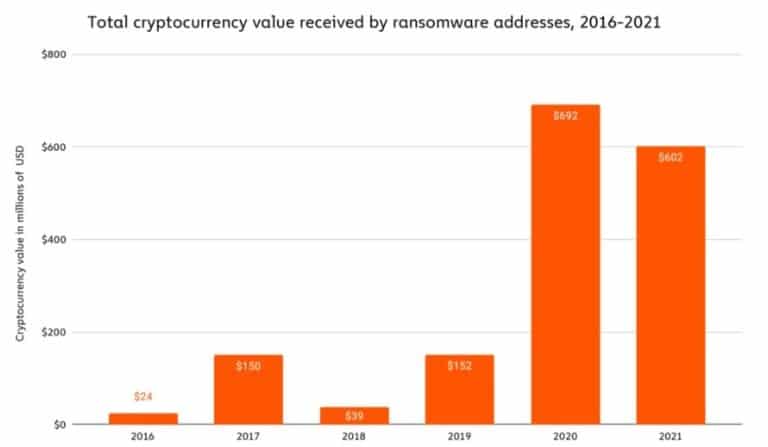

Valeur totale reçue par les attaques de ransomware entre les années 2016-2021 (via Chainalysis)

Les attaques par ransomware ont atteint un pic en 2020 en atteignant 692 millions de dollars en valeur totale, selon Chainalysis. Le montant total payé en rançon est resté supérieur à 600 millions de dollars à partir de 2021. Cependant, la légère baisse de la valeur totale confisquée ne signifie pas que la menace se dégrade également.

Le rapport indique:

« Malgré ces chiffres, des preuves anecdotiques, ainsi que le fait que les revenus des ransomwares au cours du premier semestre 2021 ont dépassé ceux du premier semestre 2020, nous suggèrent que 2021 finira par être révélé comme ayant été une année encore plus importante pour les ransomwares. «

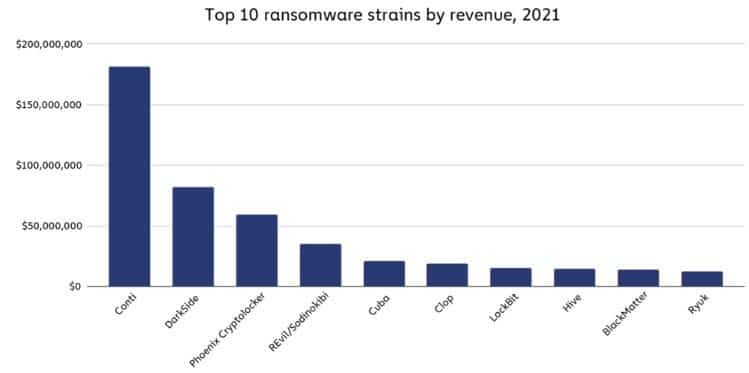

Les 10 principales souches de ransomware (via Chainalysis)

Le même rapport présente le top 10 des ransomwares en fonction des revenus. Conti occupe la première place en extorquant au moins 180 millions de dollars à ses victimes en 2021.

Conti ransomware

On estime que le groupe Conti ransomware est actif depuis plus de deux ans et compte environ 350 membres. Il a pu collecter plus de 2,7 milliards de dollars de rançons depuis 2020.

Selon les informations qui ont fuité de Conti, le groupe utilise un logiciel propriétaire interne qui est beaucoup plus rapide que les autres programmes de la plupart des ransomwares. Toutes les versions de Microsoft Windows sont sujettes à leurs attaques.

Le 21 avril 2022, le groupe a attaqué le gouvernement du Costa Rica et ciblé au moins cinq agences gouvernementales, dont les ministères des finances, des sciences et de la technologie. Conti a exigé une rançon de 10 millions de dollars et a commencé à divulguer certaines informations pour ne pas la recevoir.

Conti dernière mise à jour sur la cyberattaque contre le Ministerio de Hacienda du Costa Rica ….

« Si le ministère ne peut pas expliquer à ses contribuables ce qui se passe, nous le ferons 1) nous avons pénétré dans leur infrastructure critique, obtenu l’accès à environ 800 serveurs, … » pic.twitter.com/wp2Y8UeGGN

– BetterCyber (@_bettercyber_) April 20, 2022

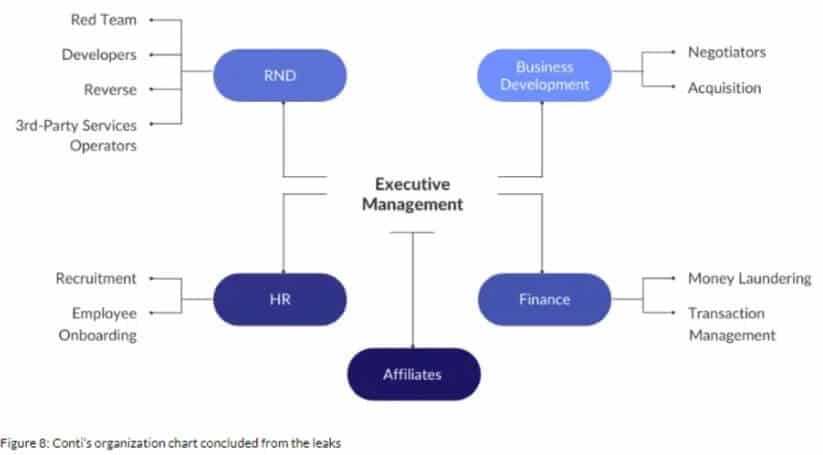

Les spécialistes de Cyberint, qui ont analysé Conti, ont démystifié les messages du groupe écrits en russe qui avaient été confisqués auparavant et ont découvert que le groupe avait adopté une structure organisationnelle bien gérée.

La structure organisationnelle de Conti (via Cyberint)

Les messages montrent également que le groupe dispose de bureaux physiques en Russie, qu’il procède à des évaluations de performances et qu’il désigne même un « employé du mois ».

Lotem Finkelstein, responsable des renseignements sur les menaces chez Check Point Software Technologies, a déclaré : «

« .

« Notre … hypothèse est qu’une organisation aussi énorme, avec des bureaux physiques et des revenus énormes, ne serait pas en mesure d’agir en Russie sans l’approbation totale, ou même une certaine coopération, avec les services de renseignement russes. »