Departament Stanu USA ogłosił, że zapłaci do 15 mln dolarów za informacje na temat wariantu ransomware Conti.

Departament Stanu USA wyznaczył dwie odrębne nagrody za informacje o zorganizowanej grupie przestępczej zajmującej się oprogramowaniem ransomware Conti w wysokości 15 milionów dolarów.

Każda informacja, która pomoże zidentyfikować lub zlokalizować przywódców grupy Conti, zostanie nagrodzona kwotą do 10 milionów dolarów. Dodatkowo, 5 mln USD zostanie przyznane za wszelkie informacje, które doprowadzą do aresztowania osób współpracujących z grupą Conti.

Nagrody są oferowane w ramach programu nagród Departamentu Stanu dotyczącego międzynarodowej przestępczości zorganizowanej (TOCRP) i można się o nie ubiegać z dowolnego kraju.

Ataki typu ransomware

Ransomware to rodzaj złośliwego oprogramowania, które grozi usunięciem lub opublikowaniem prywatnych informacji, jeśli nie zostanie zapłacony okup.

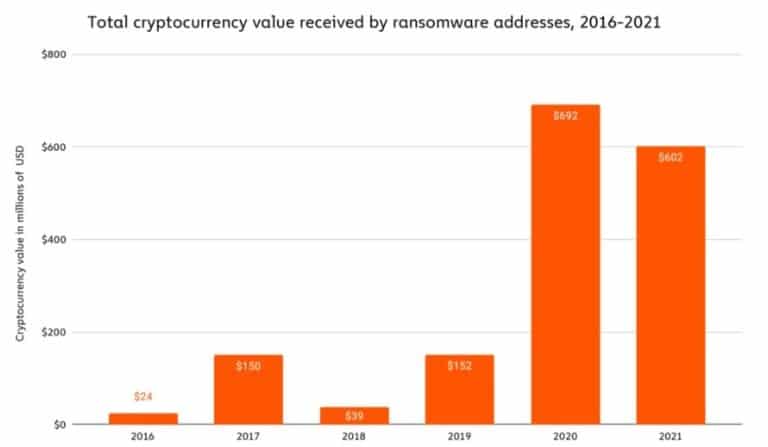

Całkowita wartość otrzymana przez ataki ransomware w latach 2016-2021 (poprzez Chainalysis)

Ataki typu ransomware osiągnęły szczyt w 2020 roku, osiągając 692 miliony dolarów łącznej wartości, według Chainalysis. W 2021 r. łączna kwota zapłaconego okupu utrzymywała się na poziomie ponad 600 milionów dolarów. Niewielki spadek całkowitej wartości nie oznacza jednak, że zagrożenie również się zmniejsza.

W raporcie stwierdzono:

„Pomimo tych liczb, niepotwierdzone dowody oraz fakt, że przychody z oprogramowania ransomware w pierwszej połowie 2021 roku przekroczyły przychody z pierwszej połowy 2020 roku, sugerują nam, że rok 2021 okaże się jeszcze większym rokiem dla oprogramowania ransomware. „

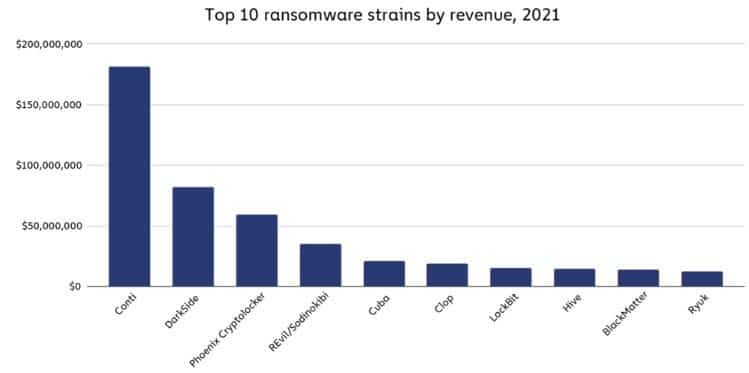

Top 10 szczepów generujących przychody z ransomware (via Chainalysis)

Ten sam raport dzieli 10 największych szczepów ransomware według przychodów, gdzie Conti zajmuje pierwsze miejsce, wyłudzając od swoich ofiar co najmniej 180 milionów dolarów w 2021 roku.

Conti ransomware

Oszacowano, że grupa Conti ransomware działała od ponad dwóch lat i liczyła około 350 członków. Od 2020 r. udało jej się zebrać ponad 2,7 mld dolarów okupu.

Według informacji, które wyciekły z Conti, grupa używa zastrzeżonego oprogramowania wewnętrznego, które jest znacznie szybsze niż inne większość programów ransomware. Wszystkie wersje systemu Microsoft Windows są podatne na ich ataki.

W dniu 21 kwietnia 2022 r. grupa zaatakowała rząd Kostaryki, a celem ataku było co najmniej pięć agencji rządowych, w tym ministerstwa finansów, nauki i technologii. Conti zażądał okupu w wysokości 10 mln dolarów i zaczął wyciekać pewne informacje, aby go nie otrzymać.

Conti najnowsza aktualizacja dotycząca cyberataku na kostarykańskie Ministerio de Hacienda …

„Jeśli ministerstwo nie jest w stanie wyjaśnić swoim podatnikom, co się dzieje, zrobimy to 1) spenetrowaliśmy ich krytyczną infrastrukturę, uzyskaliśmy dostęp do około 800 serwerów, …” pic.twitter.com/wp2Y8UeGGN

– BetterCyber (@_bettercyber_) 20 kwietnia 2022

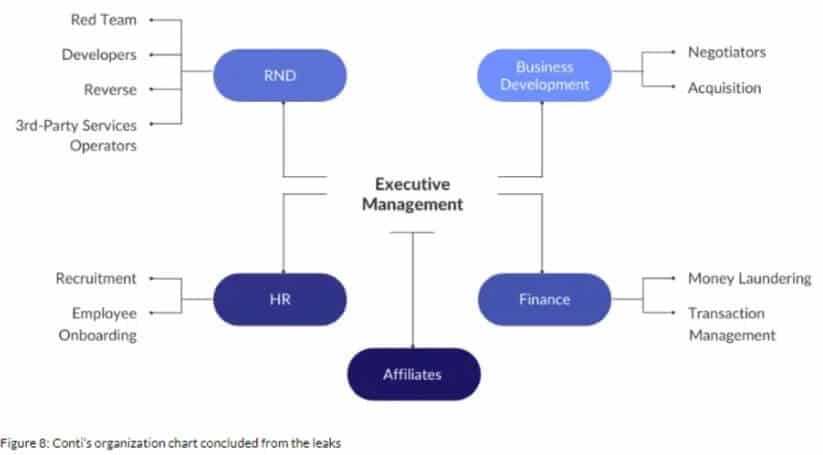

Specjaliści z Cyberint, którzy przeanalizowali wiadomości Conti, obalili wcześniej skonfiskowane wiadomości wewnątrz grupy napisane po rosyjsku i odkryli, że grupa przyjęła dobrze zarządzaną strukturę organizacyjną

Struktura organizacyjna Conti (via Cyberint)

Wiadomości pokazały również, że grupa miała fizyczne biura w Rosji, przeprowadzała oceny wydajności, a nawet wyznaczyła „pracownika miesiąca”.

Lotem Finkelstein, szef działu badań nad zagrożeniami w firmie Check Point Software Technologies, stwierdził:

„Nasze … założenie jest takie, że tak ogromna organizacja, z fizycznymi biurami i ogromnymi przychodami nie byłaby w stanie działać w Rosji bez pełnej zgody, a nawet pewnej współpracy z rosyjskimi służbami wywiadowczymi.”