В недавнем докладе раскрывается масштаб преступлений с использованием криптовалют, поддерживаемых правительством Северной Кореи.

Киберпреступники Корейской Народно-Демократической Республики (КНДР) утвердились в качестве передовой постоянной угрозы для криптовалютной индустрии в 2021 году, сообщает Chainalysis.

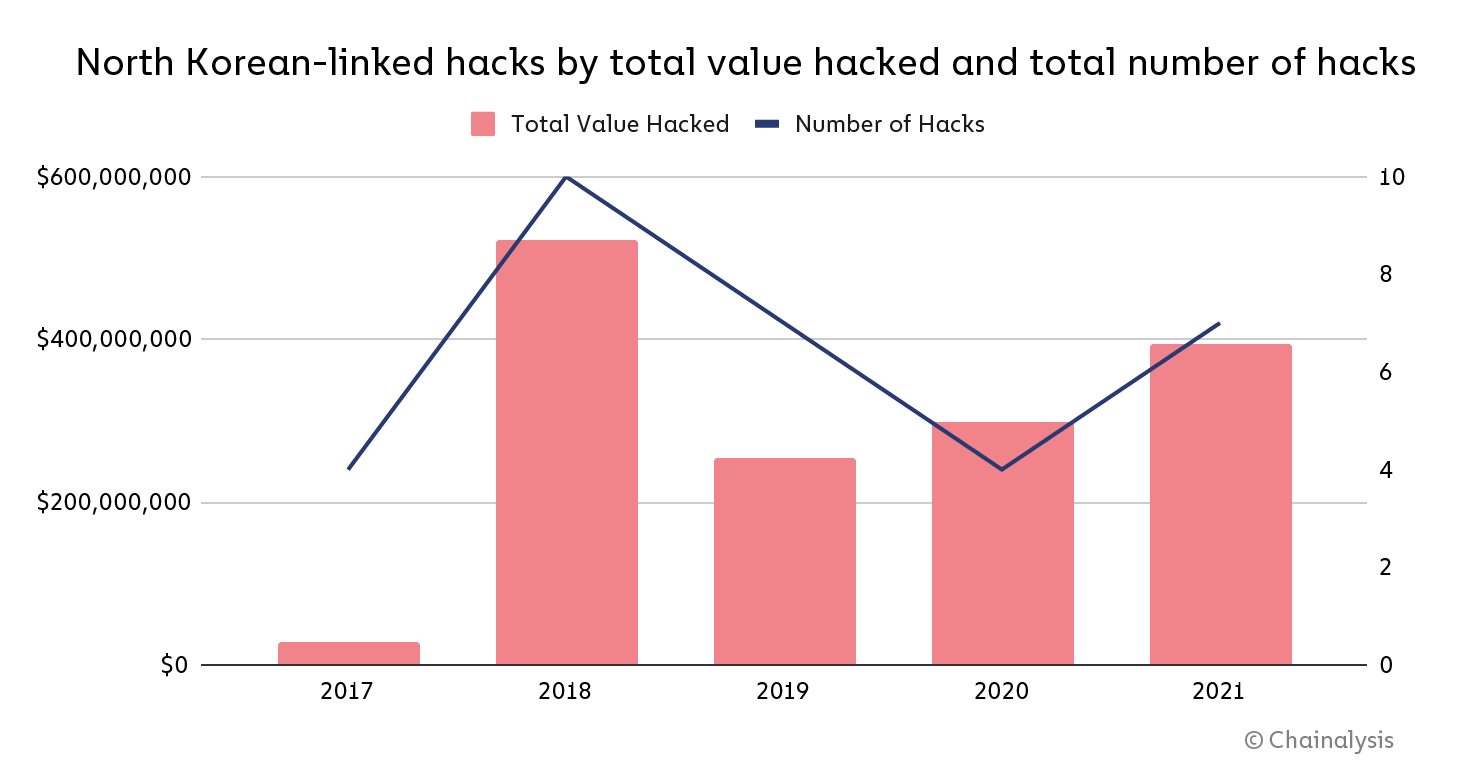

По данным платформы данных на основе блокчейна, которая оказывает поддержку правительственным и частным секторам в выявлении и предотвращении незаконного использования криптовалют, в прошлом году северокорейские хакеры украли криптовалют на 400 миллионов долларов, а общая сумма незаконно полученных средств достигла исторического максимума (ATH).

«Lazarus Group «

Нацелившись в основном на инвестиционные компании и централизованные биржи, северокорейские хакеры совершили как минимум семь атак на криптовалютные платформы — в 2021 году было похищено криптовалют на сумму почти 400 млн долларов.

Хотя по сравнению с 2020 годом количество атак увеличилось с четырех до семи, стоимость добытых средств выросла на 40%.

North-Korean hacks over time (Chainalysis)

Для выкачивания средств из «горячих» кошельков этих организаций на адреса, контролируемые КНДР, киберпреступники использовали фишинговые заманухи, код-эксплойт, вредоносное ПО и продвинутую социальную инженерию.

После того, как Северная Корея получила контроль над украденными криптовалютами, они использовали тактику тщательного отмывания, чтобы скрыть и обналичить средства.

«Эти сложные тактики и методы заставили многих исследователей безопасности охарактеризовать киберакторов КНДР как продвинутые постоянные угрозы (APT)», — отмечается в докладе, добавляя, что это особенно верно для APT 38, известной как «Группа Лазарь», возглавляемой главным разведывательным агентством КНДР, Генеральным разведывательным бюро, санкционированным США и ООН.

С 2018 года Lazarus Group ежегодно похищала и отмывала огромные суммы криптовалют — как правило, свыше 200 миллионов долларов.

«Наиболее успешные индивидуальные взломы, один на KuCoin и другой на неназванной криптовалютной бирже, принесли более 250 миллионов долларов», — говорится в докладе, где отмечается, что, по данным Совета безопасности ООН, доходы от взломов поддерживают программы Северной Кореи по созданию ОМУ и баллистических ракет.

Процесс отмывания

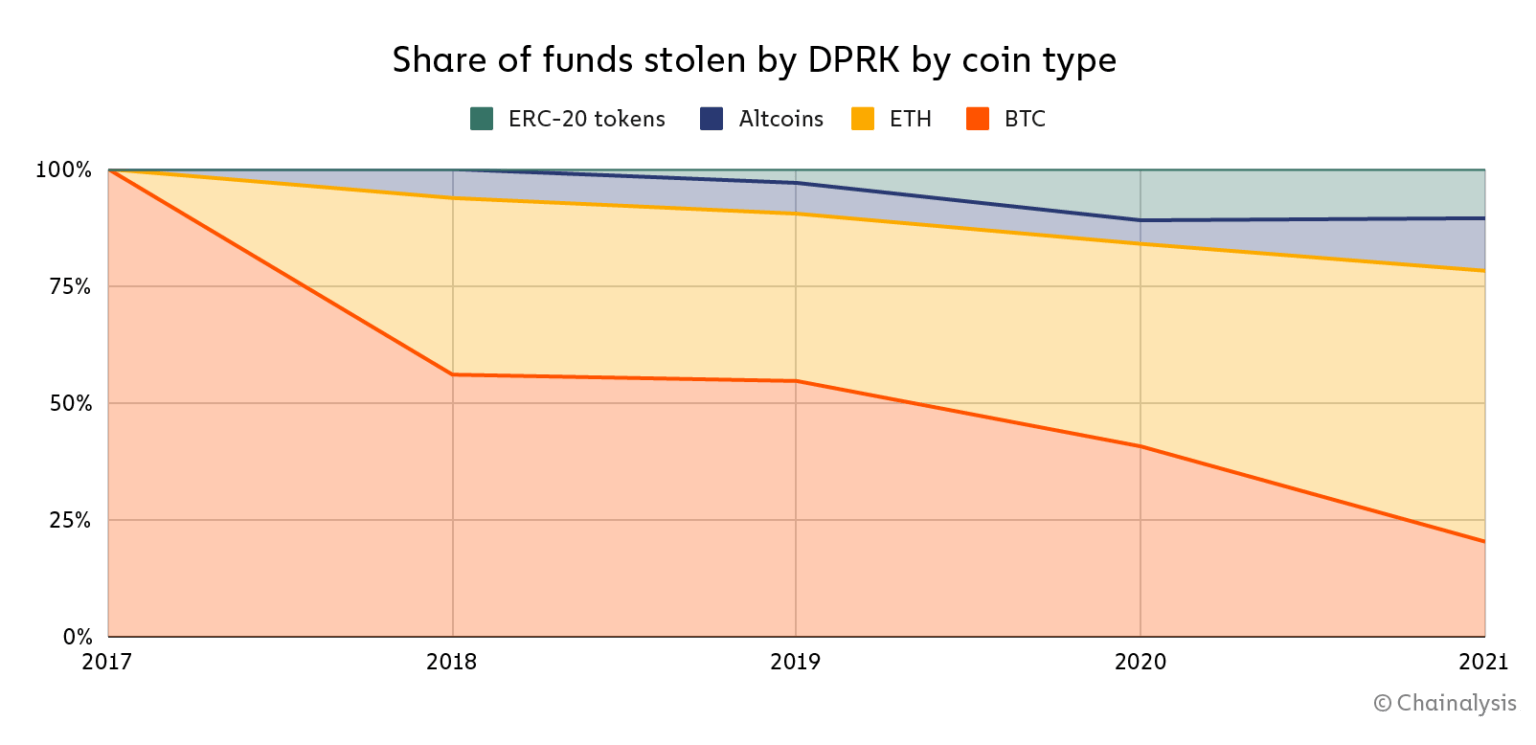

В 2021 году, с точки зрения долларовой стоимости, Ethereum впервые в истории составил большую часть криптовалют, украденных КНДР, в то время как на биткоин пришлось лишь 20%, а на токены ERC-20 и альткоины — 22% средств.

Доля украденных криптосредств по типу монет с течением времени (Chainalysis)

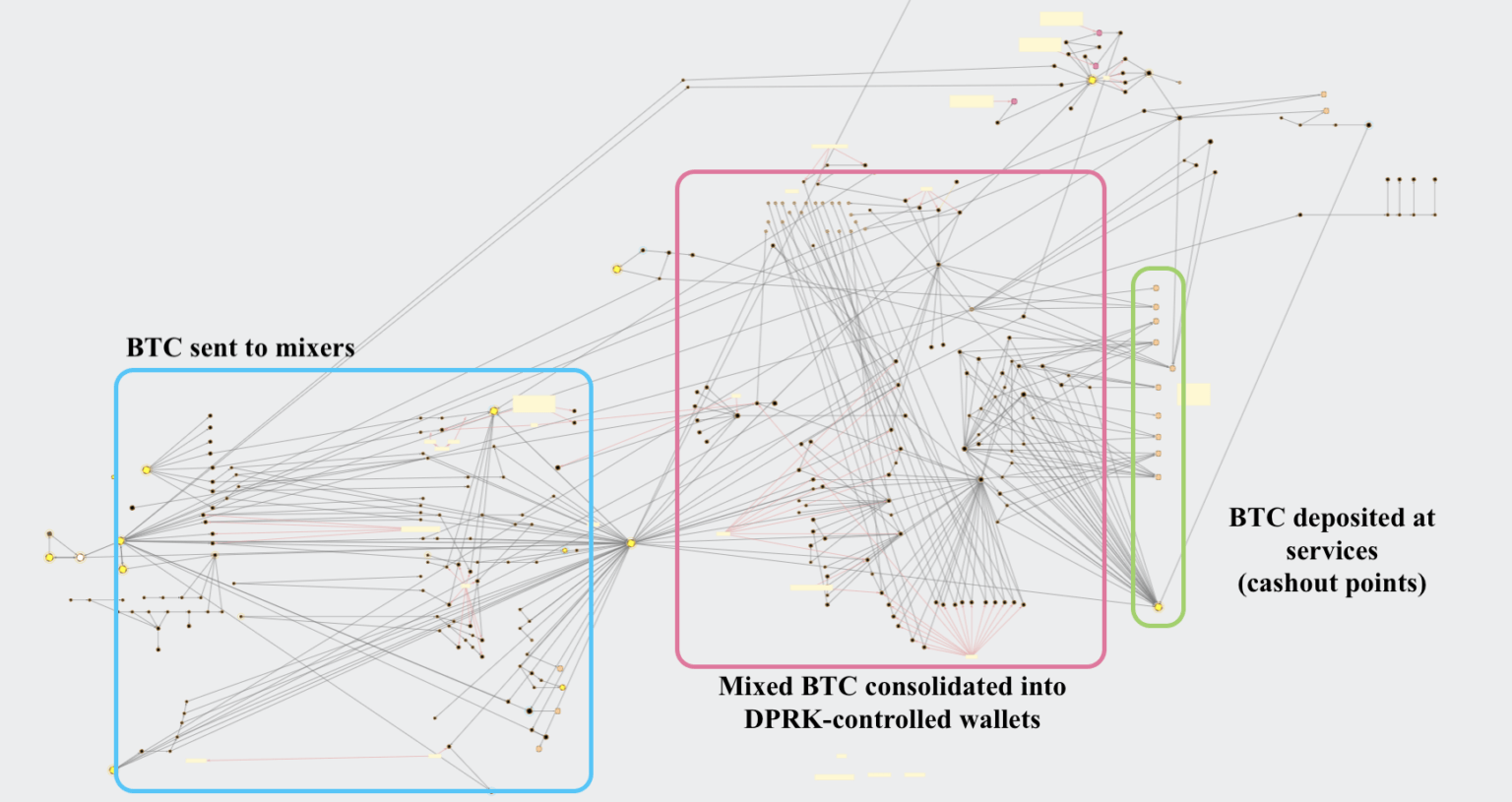

Расширение разнообразия похищенных криптовалют привело к усложнению отмывания криптовалют КНДР, по данным Chainalysis, который разбил сложный процесс на несколько этапов, заметив более частое использование «миксеров» среди северокорейских хакеров в 2021 году.

Эти программные инструменты позволяют хакерам объединять и перемешивать криптовалюты с тысяч адресов и значительно усложнять отслеживание транзакций.

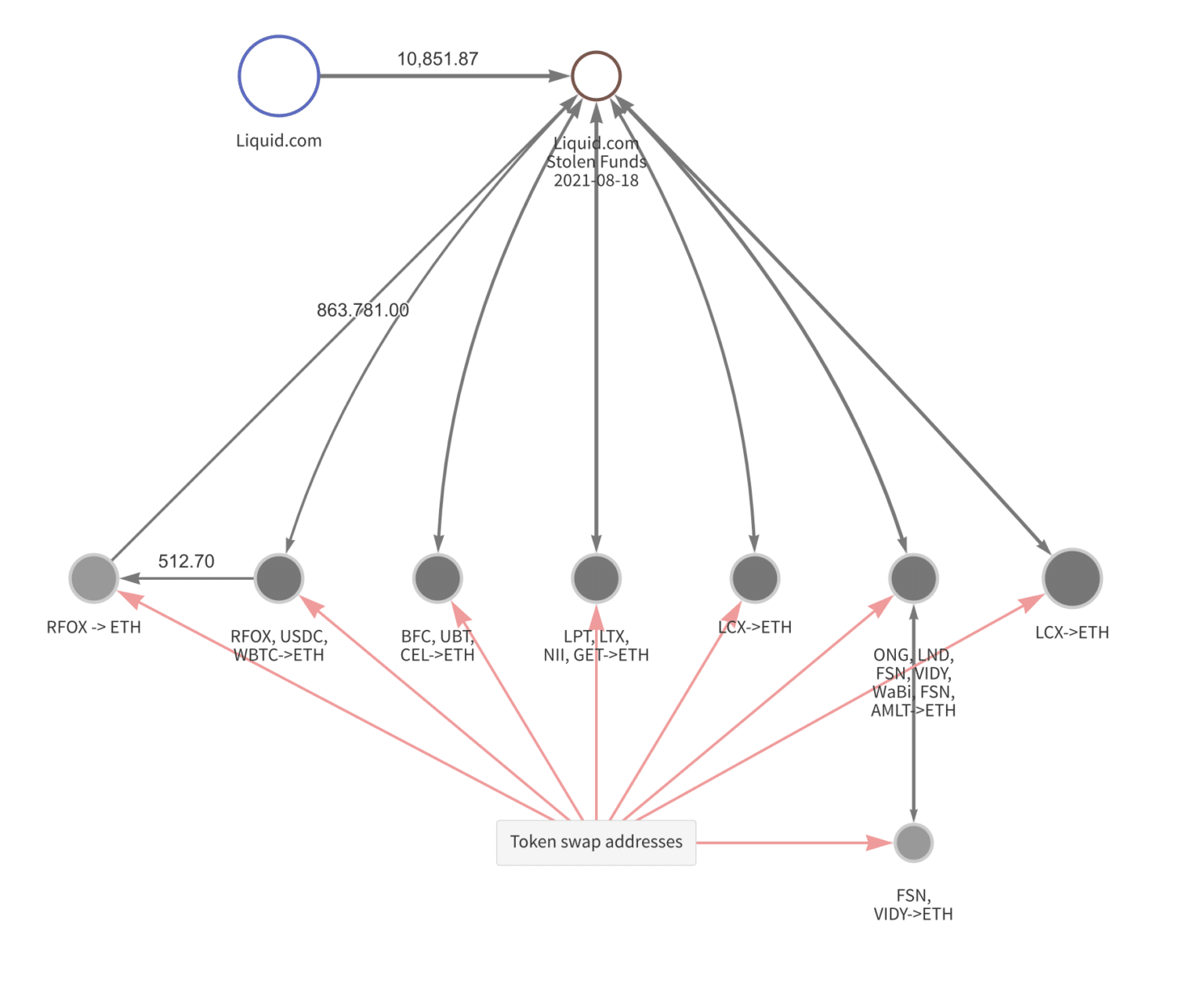

Chainalysis объяснил используемую в настоящее время тактику на примере одной из атак прошлых лет, в результате которой было отмыто $91,35 млн криптовалюты.

В августе Liquid.com сообщила, что неавторизованный пользователь получил доступ к некоторым кошелькам, управляемым криптобиржей. В результате атаки 67 различных токенов ERC-20, а также крупные суммы Ethereum и Bitcoin были переведены с этих криптокошельков на адреса, контролируемые стороной, работающей от имени КНДР.

В типично используемом процессе отмывания, токены ERC-20 и альткоины обмениваются на Ethereum на биржах DEX.

Визуализация процесса отмывания в реакторе Chainalysis: Украденные токены ERC-20 обмениваются на Ethereum на DEXs (Chainalysis)

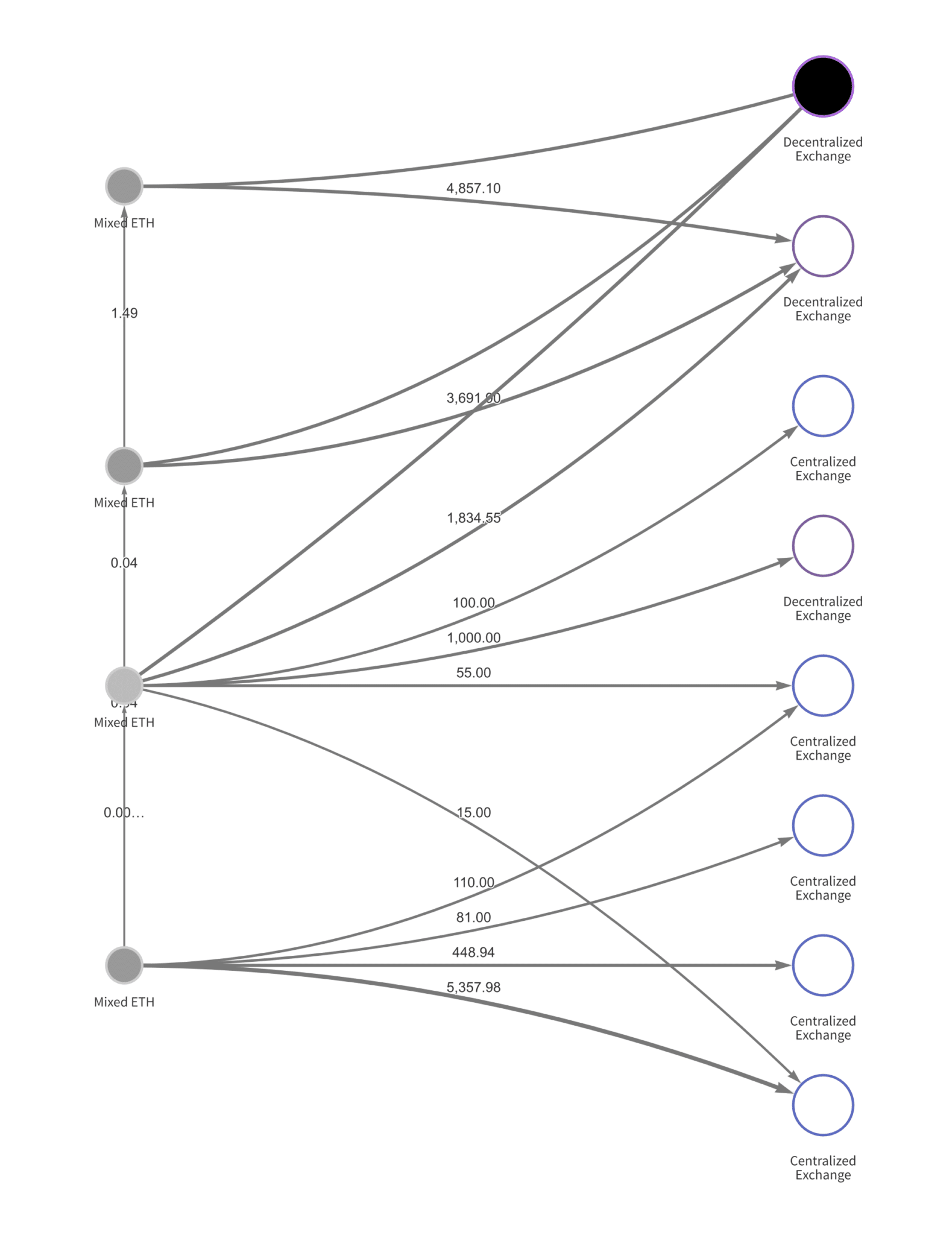

На следующем этапе Ethereum смешивается и обменивается на Bitcoin на DEXs и CEXs.

Визуализация процесса отмывания в реакторе Chainalysis: Смешанный Ethereum, депонированный на DEX и CEX для обмена на Bitcoin (Chainalysis)

В конце концов, биткоин смешивается и консолидируется в новые кошельки, после чего отправляется на депозитные адреса крипто-фиатных бирж, расположенных в Азии.

Визуализация процесса отмывания: Биткоин смешивается, консолидируется в новые кошельки и депонируется на крипто-фиатных биржах для обналичивания (Chainalysis)

Согласно отчету, в 2021 году более 65% похищенных средств КНДР были отмыты через миксеры, по сравнению с 42% в 2020 году.

Chainalysis описывает использование КНДР множества микшеров как «расчетливую попытку скрыть происхождение своих незаконно нажитых криптовалют, одновременно переходя на фиат».

Между тем, хакеры КНДР прибегают к платформам DeFi, таким как DEXs, чтобы «обеспечить ликвидность широкого спектра токенов ERC-20 и альткоинов, которые иначе не могут быть конвертированы в наличные».

Обмен этих криптовалют на Ethereum или Bitcoin делает их не только более ликвидными, но и открывает больший выбор миксеров и бирж.

Будучи неофициальными, платформы DeFi часто не собирают информацию о клиентах (KYC), что позволяет хакерам использовать их услуги без замораживания активов или раскрытия личности, по данным Chainalysis.

накопление незаблокированных средств

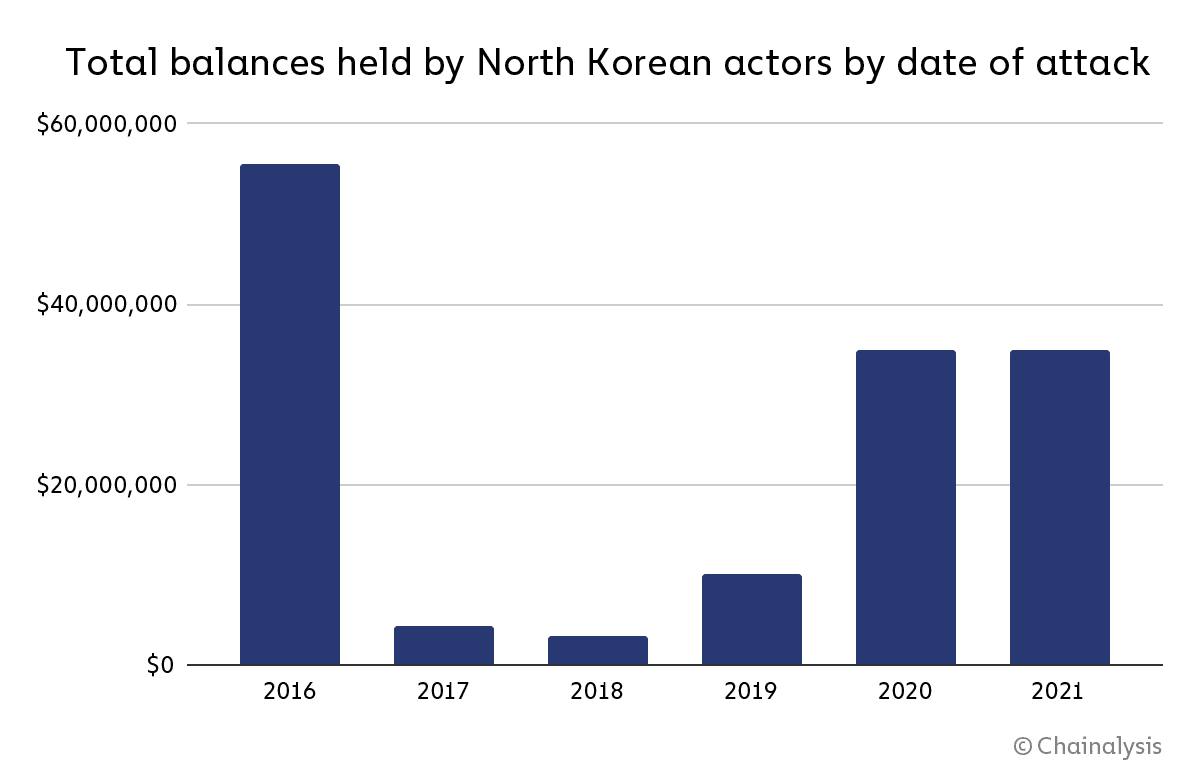

«Chainalysis выявил 170 миллионов долларов в текущих балансах — представляющих собой украденные средства 49 отдельных взломов в период с 2017 по 2021 год — которые контролируются Северной Кореей, но еще не отмыты через сервисы», — говорится в отчете.

В отчете были обнаружены массивные неправомерные балансы шестилетней давности — примерно $35 млн из общего объема средств КНДР были получены в результате атак в 2020 и 2021 годах, а более $55 млн — в результате атак, проведенных в 2016 году.

Балансы, которыми владеет КНДР, по годам атак (Chainalysis)

«Неясно, почему хакеры до сих пор хранят эти средства, но, возможно, они надеются, что интерес правоохранительных органов к этим делам угаснет, и они смогут обналичить их без слежки», — говорится в докладе, добавляя, что, какова бы ни была причина, «продолжительность времени, в течение которого КНДР готова хранить эти средства, является показательной, поскольку она предполагает тщательный план, а не отчаянный и поспешный».